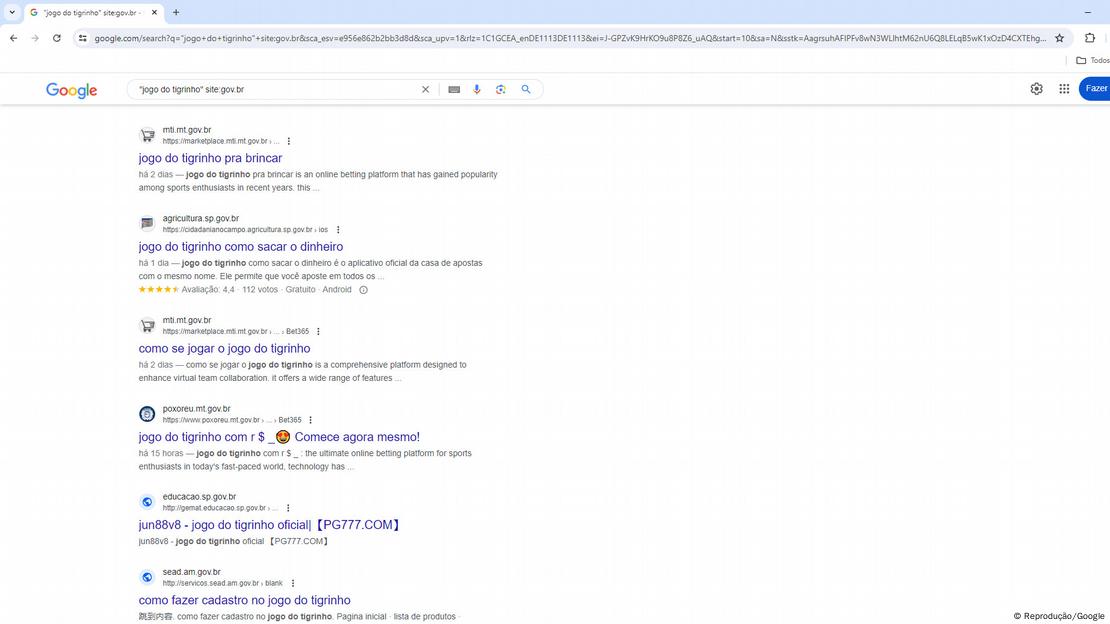

Sites oficiais de prefeituras, estados e até órgãos do governo federal são tomados por links maliciosos que direcionam o usuário para plataformas de jogos de azar. on-linecomo o chamado “pequeno jogo de tigre”. O ataque cibernético transformou domínios oficiais do Estado brasileiro em promotores de caça-níqueis on-linemodelo proibido no Brasil.

A DW encontrou pelo menos 800 links únicos infectados em sites de 50 municípios distribuídos em 18 estados brasileiros, além de 10 sites de órgãos ligados diretamente às unidades federativas e 3 pertencentes ao Executivo federal. Onze universidades federais e o Tribunal de Justiça de Minas Gerais também tiveram seus endereços digitais expostos.

A pesquisa considerou resultados para palavras como “jogo do tigre”, “tigre da sorte” e também outros jogos de apostas que funcionam no “rachadura”Ou caça-níqueis on-linecomo Aviator, JetX e Mines.

No caso do governo federal, o Executivo teve seus domínios atacados, ao mesmo tempo que enfrentou o desafio de rever o funcionamento dessas plataformas em todo o Brasil. Alguns links vinculados aos sites da Agência Nacional de Vigilância Sanitária (Anvisa), da Agência Nacional de Transportes Terrestres (ANTT) e até do Ministério da Ciência, Tecnologia e Inovações (MCTI) viraram vitrines para apostas. on-line.

No estado de São Paulo, onde a Polícia Civil registrou mais de 500 boletins de ocorrência contra Fortune Tiger, centenas de links nos sites das secretarias de Educação e Agricultura foram infectados. É o mesmo problema enfrentado pelos domínios oficiais no Amazonas. Entre os municípios, o endereço virtual de capitais como Florianópolis (SC), Recife (PE) e Cuiabá (MT) também acaba ajudando a divulgar o caça-níqueis. on-line.

Links gov.br, de domínios oficiais, direcionam usuários a sites de apostas online — Foto: Reprodução/Google

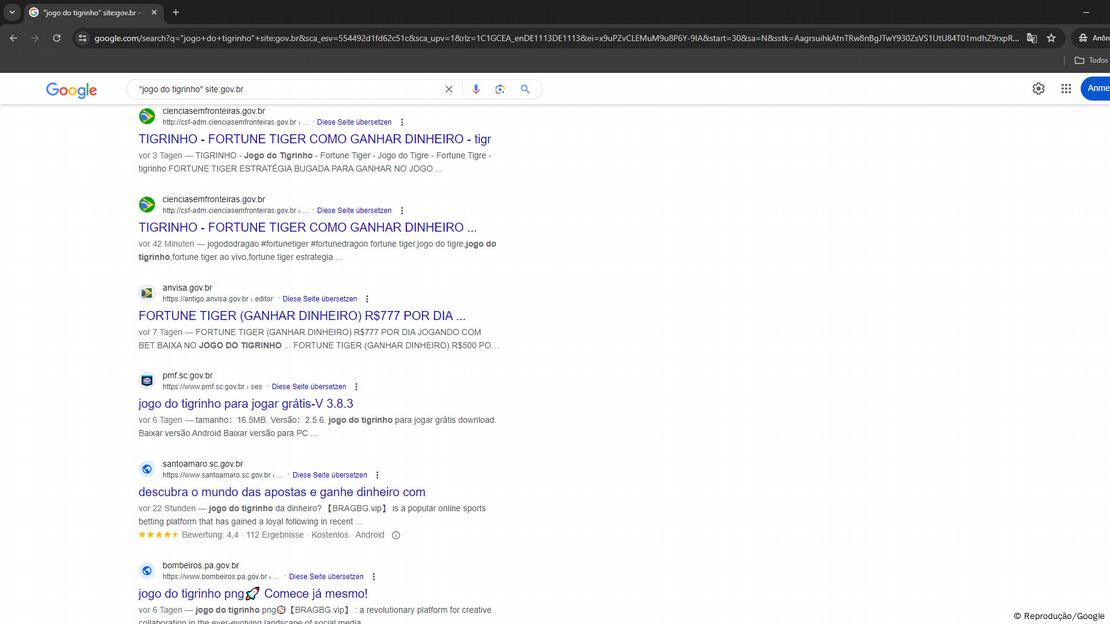

Links gov.br, de domínios oficiais, direcionam usuários a sites de apostas online — Foto: Reprodução/Google

Anúncio

O esquema funciona indexando sites oficiais ao buscador, em alguns casos, sem a necessidade de invadir completamente o domínio governamental.

Na prática, usuários que pesquisam termos relacionados a jogos de azar em buscadores como o Google podem acabar encontrando diversos links de domínios oficiais que simulam apoio governamental à suposta confiabilidade da plataforma de apostas e enganam o usuário.

Na página de busca do Google, um link infectado do MCTI, por exemplo, afirma que o jogo do tigre “é confiável”. Outros domínios da prefeitura dizem que Fortune Tiger “tem boas condições de aposta”.

Ao clicar no link, porém, o usuário é levado diretamente para a página principal da plataforma de apostas, onde encontra janelas prometendo bônus para novos jogadores.

Como os sites públicos são muito pesquisados, eles apresentam bom desempenho nas buscas e acabam facilitando o acesso. Segundo Ismael Deus Marques, pesquisador de Cyber Threat Intelligence da Axur, isso se torna uma ferramenta para distribuição em massa de jogos de azar. on-lineresultando em uma nova forma de publicidade online.

“Os sites online são os mais gratificantes porque [o hacker] precisa de um grande número de domínios vulneráveis e muito procurados nos motores de busca”, afirma.

Os ataques a sites oficiais ocorrem em um contexto mais amplo de atividades ilegais desses jogos no mercado brasileiro. O modelo do cassino on-line não segue a legislação que regulamenta as apostas no ambiente virtual, pois o jogador não é orientado sobre as reais chances que tem de ganhar ou perder dinheiro.

O país acumula casos de influenciadores presos por promoverem esses jogos, investigados por supostos crimes de pirâmide financeira, propaganda enganosa, peculato ou mesmo evasão fiscal, além de problemas relacionados ao vício em jogos de azar.

Links infectados aparecem em buscadores e direcionam o usuário — Foto: Reprodução/Google

Links infectados aparecem em buscadores e direcionam o usuário — Foto: Reprodução/Google

Técnicas

Segundo Ismael Deus Marques, esse redirecionamento de links é resultado de um conjunto de técnicas de ataque hacker, conhecidas como “BlackHat SEO”, que podem ser construídas de diversas formas.

“Essas formas de modelagem de ameaças nos permitem identificar a infinidade de caminhos que um hacker pode seguir, o que torna as técnicas utilizadas nesses ataques cibernéticos bastante diversas”, afirma.

O modelo Mitre Att&ck, usado como padrão para organizar, analisar e decompor qualquer ataque cibernético, lista dezenas de técnicas utilizadas para invasões como essas. Eles vão desde a não interação direta com o site oficial até a injeção de código malicioso no sistema.

No Brasil existe um mercado paralelo de venda de credenciais comprometidas, explica Marques, ou mesmo tentativa de acesso por força bruta a domínios vulneráveis, com diversos testes de senha até que seja possível acessar o site. Também são conhecidas técnicas em que o site é invadido pela injeção de código malicioso, o que permite alterar o seu conteúdo.

Em outros casos, os criminosos interferem na forma como os sites indexam o conteúdo para que ele possa ser encontrado em mecanismos de busca como o Google. Nesta situação, o motor encontra um determinado link malicioso, mesmo que o texto da página não seja relacionado às casas de apostas.

Marques destaca que o problema adquire uma dimensão maior devido à baixa maturidade cibernética das instituições públicas para monitorizar os ativos digitais. No Brasil, a responsabilidade pela gestão da segurança dos domínios é dos entes públicos, sejam eles federais, nacionais ou municipais. Independentemente do método, os criminosos costumam usar sites vulneráveis ou desatualizados para realizar o ataque.

“Este ecossistema produz diariamente milhares de ameaças cibernéticas que operam à margem da lei, exigindo métodos avançados de detecção e remoção. Se no crime convencional já existia uma lacuna entre as capacidades dos Esquadrões de Segurança e o crime, os crimes cibernéticos multiplicam o tamanho dessa lacuna .

Governo emitiu um alerta

Em nota, o Ministério de Gestão e Inovação em Serviços Públicos (MGI) afirma que a Secretaria de Governo Digital (SGD) alertou os órgãos infectados e que o Centro de Segurança Cibernética Integrada de Governo Digital (Cisc Gov.br) apoia as instituições públicas na resolução de vulnerabilidades. .

“Vale ressaltar que o Cisc Gov.br publica periodicamente alertas e recomendações sobre privacidade e segurança da informação para os serviços que compõem a Plataforma GOV.BR e também para outros serviços que estão sob responsabilidade do SGD”, afirmou. Em 2023, o governo emitiu um alerta público relacionado ao aumento do uso indevido de sites governamentais.

Procurado por DW, o Google informou que pode manter a pesquisa “99%” livre de spam. “Estamos melhorando continuamente esses sistemas para combater o aumento de conteúdo com esse tipo de ameaça, incluindo spam hackeado, que pode surgir quando há vulnerabilidades na segurança de um site”, escreveu em nota. A empresa também notifica os sites quando uma intrusão é detectada.

A prefeitura de Cuiabá afirmou que os ataques não afetaram a operacionalidade, segurança ou integridade dos dados municipais, “indicando que se trata de uma manipulação externa de resultados de busca ou mesmo configurações errôneas de indexação automática por terceiros, fenômeno infelizmente comum em maliciosos”. Práticas de SEO.”

A assessoria de comunicação da Câmara Municipal do Recife argumentou que o incidente de vulnerabilidade envolvia uma máquina antiga que não hospedava banco de dados ou informações sensíveis. “O servidor afetado foi desligado e as correções necessárias foram implementadas para fortalecer a segurança do sistema”. A prefeitura diz que aguarda a retirada de indexações desnecessárias pelos buscadores.

Procurados, o Tribunal de Justiça de Minas Gerais, o estado do Amazonas e a cidade de Florianópolis não responderam até a publicação desta reportagem.

A Secretaria de Estado da Educação de São Paulo disse que não foram encontradas evidências de que sites de apostas estivessem hospedados em domínio público e que nenhum dado do servidor tenha sido comprometido. O Departamento de Agricultura afirmou que o domínio foi regulamentado e os links removidos.